Présentation

Vous possédez votre site web avec un point .onion super n’est-ce pas ? Mais vous ne pouvez pas ne le faire profiter à tout le monde. Mais il est possible d’y remédier.

L’avantage de ce système est évidemment l’anonymat qui est reposé sur des milliers de bénévole permettant de faire transiter votre trafic d’un A à un point B sans même savoir où est passé ce dernier. L’inconvénient, Ce système repose sur un navigateur. Tor Browser, Les navigateurs classiques comme Google Chrome ou encore Mozilla Firefox eux ne sont pas destiné à prendre en charge le routage en oignon

Vous vous êtes sûrement déjà posé la question. Mais oui il est tout de même possible de passer du clair web au routage en oignon sans même que l’utilisateur ne se rende compte.

Fonctionnement

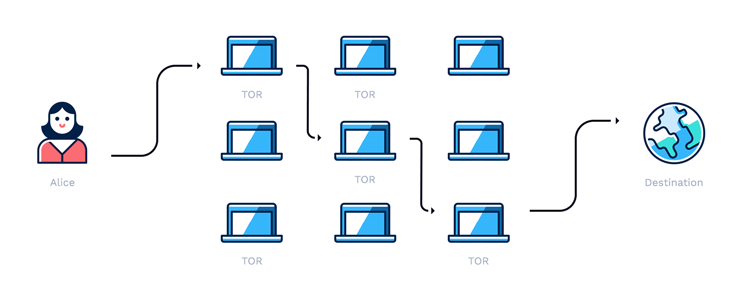

Comment fonctionne réellement le routage en oignon ?

Imagine un oignon : il est composé de plusieurs couches. Le routage en oignon fonctionne pareil. Tu envoies un message, mais tu le chiffres plusieurs fois (comme plusieurs couches), puis tu l’envoies à travers plusieurs ordinateurs (appelés nœuds) sur Internet. Chaque ordinateur retire une couche, lit juste assez d’informations pour savoir où envoyer le message ensuite, mais ne connaît jamais toute la chaîne ni le contenu final.

Résultat :

À quoi bon l’utiliser ?

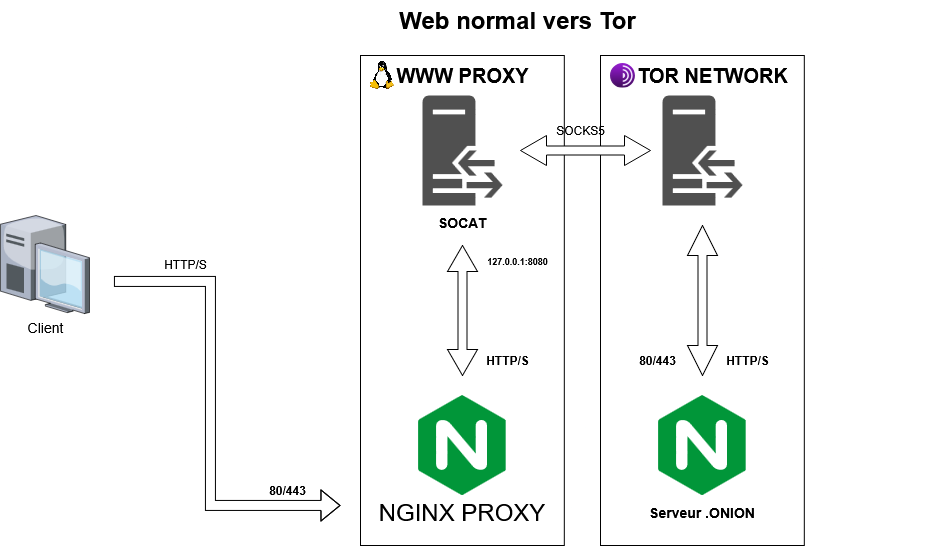

Il va falloir se creuser les méninges à ce sujet. Imaginons que vous ayez un site web classique nommé votrendd.fr. Votre requête a été transmise en http au serveur. Le serveur web va ensuite transférer ces mêmes requêtes à un serveur proxy, qui, lui, les transformera en SOCK5. Ce serveur proxy a également la capacité d’accéder au réseau tor.

Il peut donc très bien visiter votre site web. Ce serveur proxy va donc rediriger les requêtes exécutées depuis votrendd.fr À l’adresse .onion.

Le serveur Tor, lui non plus, ne se rend pas compte que ces requêtes viennent du clear web. Il répondra simplement au proxy qui transfère au serveur web, et ce même serveur va vous répondre.

Comme tout serveur proxy, on peut comparer cela à un intermédiaire. C’est quelqu’un finalement qui a fait votre demande à votre place.

Prérequis

Avant de commencer l’installation et la mise en place il y à divers installation qui doit être fonctionnel

- Un nom de domaine configuré

- Une instance Debian 12 (frontal)

- L’adresse du site

.onion(ex:examplehidden.onion) - Accès root (

sudo) - Un site web uniquement avec des lien relatif.

Utilisez des liens absolus risque de faire fuiter votre site sur le réseau tor en faisant une analyse réseau !

Configuration du serveur Proxy

📦 Étape 1 : Installer les paquets nécessaires

sudo apt update

sudo apt install nginx tor socat -y

🔁 Étape 2 : Configurer socat comme proxy vers le site .onion

Crée un service systemd pour lancer automatiquement le proxy :

sudo nano /etc/systemd/system/socat-onion.service

Contenu :

[Unit]

Description=Proxy socat vers site .onion via Tor

After=network.target tor.service

Requires=tor.service

[Service]

Type=simple

ExecStart=/usr/bin/socat TCP-LISTEN:8080,fork SOCKS4A:127.0.0.1:examplehidden.onion:80,socksport=9050cksport=9050

Restart=always

RestartSec=5

[Install]

WantedBy=multi-user.target

🛑 Remplace examplehidden.onion par l’adresse .onion réelle de ta cible.

➕ Active et démarre le service

sudo systemctl daemon-reload

sudo systemctl enable --now socat-onion.service

Vérifier qu’il écoute sur le port 8080 :

sudo ss -tulpn | grep 8080

🌐 Étape 3 : Configurer Nginx pour servir ton domaine

Crée un fichier de configuration :

sudo nano /etc/nginx/sites-available/ndd.fr

🛑 Remplace ndd.fr par l’adresse du frontend.

Contenu :

server {

listen 80;

server_name ndd.fr;

location / {

proxy_pass <http://127.0.0.1:8080>;

proxy_set_header Host $host;

proxy_set_header X-Real-IP $remote_addr;

proxy_set_header X-Forwarded-For $proxy_add_x_forwarded_for;

proxy_set_header X-Forwarded-Proto $scheme;

proxy_set_header Accept-Encoding "";

sub_filter_once off;

sub_filter 'examplehidden.onion' 'ndd.fr';

}

}

🛑 Remplace examplehidden.onion par l’adresse .onion réelle de ta cible.

Active le site et redémarre Nginx :

sudo ln -s /etc/nginx/sites-available/ndd.fr /etc/nginx/sites-enabled/

sudo nginx -t && sudo systemctl reload nginx

🛑 Remplace ndd.fr par l’adresse du frontend réelle de ta cible.

✅ Étape 4 : Tester

Accède à http://ndd.fr dans un navigateur.

Tu devrais voir le contenu du site .onion, sans savoir qu’il provient du réseau Tor.

Conclusion

Pour rappel, évitez les liens absolus. Si vous utilisez des liens absolus, vous risquez de révéler la vraie adresse de votre serveur. En exemple, le contenu externe hors de votre site Tor. L’anonymat serait partiel. Par exemple les polices Google Font ou encore les styles CSS externes…

Vous avez également la possibilité d’ajouter le service proxy de Cloudflare avec les services intéressants qu’il propose. Comme le chiffrement de bout en bout.Cela permet de rajouter une couche d’anonymat à votre service.

Voilà, dans ce tutoriel je n’ai pas parlé de SSL. Mais vous pouvez le réaliser facilement en générant un certificat avec Certbot. Notez que vous êtes responsable de ce que vous faites sur internet. Utilisez ce tutoriel à des fins illégales peut vous porter préjudice.